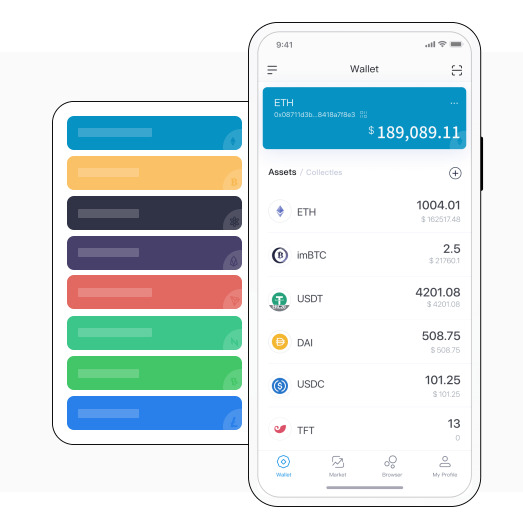

随着加密货币市场的不断发展,越来越多的人开始使用imtoken等数字钱包来管理他们的加密货币。随着数字货币的价值不断上涨,黑客也开始对这些钱包进行攻击。imtoken是一款广泛使用的数字钱包之一,但它也成为了黑客攻击的目标之一。本文将介绍imtoken是如何被黑客攻击的,以及如何保护你的数字资产。

1. 通过钓鱼网站获取用户信息

黑客会创建一个与imtoken相似的钓鱼网站,诱骗用户输入他们的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

2. 通过恶意应用程序获取用户信息

黑客会创建一个看起来很像imtoken的恶意应用程序,并将其上传到应用商店。一旦用户下载并安装了这个应用程序,黑客就可以轻松地访问用户的数字资产。

3. 通过社交工程获取用户信息

黑客会通过社交工程手段,如伪造电子邮件、短信和社交媒体帖子等方式,诱骗用户输入他们的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

4. 通过网络钓鱼攻击获取用户信息

黑客会发送一封看起来很像imtoken的电子邮件,诱骗用户点击链接并输入他们的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

5. 通过恶意软件获取用户信息

黑客会创建一种恶意软件,可以监视用户的计算机或移动设备上的活动,并窃取他们的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

6. 通过针对imtoken漏洞的攻击获取用户信息

黑客可以利用imtoken中的漏洞,例如未经授权的访问、缓冲区溢出和SQL注入等漏洞,来获取用户的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

7. 通过中间人攻击获取用户信息

黑客可以通过中间人攻击,即在用户与imtoken之间插入恶意代码或软件,来获取用户的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

8. 通过社交工程攻击获取用户信息

黑客可以通过社交工程手段,如伪造电子邮件、短信和社交媒体帖子等方式,诱骗用户输入他们的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

9. 通过针对imtoken服务器的攻击获取用户信息

黑客可以利用imtoken服务器中的漏洞,例如未经授权的访问、缓冲区溢出和SQL注入等漏洞,来获取用户的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

10. 通过恶意广告获取用户信息

黑客可以在imtoken应用程序中投放恶意广告,诱骗用户点击并输入他们的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

11. 通过网络钓鱼攻击获取用户信息

黑客会发送一封看起来很像imtoken的电子邮件,诱骗用户点击链接并输入他们的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

12. 通过社交工程攻击获取用户信息

黑客可以通过社交工程手段,如伪造电子邮件、短信和社交媒体帖子等方式,诱骗用户输入他们的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

13. 通过针对imtoken漏洞的攻击获取用户信息

黑客可以利用imtoken中的漏洞,例如未经授权的访问、缓冲区溢出和SQL注入等漏洞,来获取用户的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

14. 通过中间人攻击获取用户信息

黑客可以通过中间人攻击,即在用户与imtoken之间插入恶意代码或软件,来获取用户的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

15. 通过恶意软件获取用户信息

黑客会创建一种恶意软件,可以监视用户的计算机或移动设备上的活动,并窃取他们的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

16. 通过钓鱼网站获取用户信息

黑客会创建一个与imtoken相似的钓鱼网站,诱骗用户输入他们的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

17. 通过恶意应用程序获取用户信息

黑客会创建一个看起来很像imtoken的恶意应用程序,并将其上传到应用商店。一旦用户下载并安装了这个应用程序,黑客就可以轻松地访问用户的数字资产。

18. 通过社交工程获取用户信息

黑客会通过社交工程手段,如伪造电子邮件、短信和社交媒体帖子等方式,诱骗用户输入他们的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

19. 通过网络钓鱼攻击获取用户信息

黑客会发送一封看起来很像imtoken的电子邮件,诱骗用户点击链接并输入他们的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

20. 通过针对imtoken服务器的攻击获取用户信息

黑客可以利用imtoken服务器中的漏洞,例如未经授权的访问、缓冲区溢出和SQL注入等漏洞,来获取用户的私钥和助记词等信息。一旦黑客获得了这些信息,他们就可以轻松地访问用户的数字资产。

如何保护你的数字资产

1. 下载官方应用程序

确保下载并安装来自imtoken官方网站或应用商店的应用程序,以避免下载恶意应用程序。

2. 不要点击可疑链接

不要点击来自未知来源或看起来可疑的链接,以避免访问钓鱼网站或下载恶意软件。

3. 不要输入私钥和助记词等信息

不要在任何时候输入你的私钥和助记词等信息,以避免被黑客窃取。

4. 使用密码保护你的数字资产

使用强密码来保护你的数字资产,同时定期更改密码。

5. 使用双重身份验证

启用双重身份验证功能,以提高你的数字资产的安全性。

6. 定期备份你的数字资产

定期备份你的数字资产,以防止数据丢失或被黑客攻击。

7. 关注imtoken的安全更新

关注imtoken的安全更新,并及时更新你的应用程序,以确保你的数字资产的安全性。

imtoken是一款广泛使用的数字钱包,但它也成为了黑客攻击的目标之一。黑客可以通过钓鱼网站、恶意应用程序、社交工程、网络钓鱼攻击、针对imtoken漏洞的攻击、中间人攻击、恶意软件等多种方式来获取用户的私钥和助记词等信息,从而轻松地访问用户的数字资产。为了保护你的数字资产,你应该下载官方应用程序、不要点击可疑链接、不要输入私钥和助记词等信息、使用密码保护你的数字资产、使用双重身份验证、定期备份你的数字资产、关注imtoken的安全更新。